1+5+9+13.+429这条题的解密方法是什么?

zjhwdqzjb2022-10-04 11:39:541条回答

zjhwdqzjb2022-10-04 11:39:541条回答

已提交,审核后显示!提交回复

共1条回复

考拉一世 共回答了12个问题

考拉一世 共回答了12个问题 |采纳率91.7%- 等差数列!

用等差数列求和公式

通项公式是1+4(n-1)

429是第108项

于是和等于23220 - 1年前

相关推荐

- 为确保信息安全,信息需加密传输,发送方将明文加密为密文传输给接收方,接收方收到密文后解密还原为明文.已知某种加密规则为:

为确保信息安全,信息需加密传输,发送方将明文加密为密文传输给接收方,接收方收到密文后解密还原为明文.已知某种加密规则为:明文a,b对应的密文为a-2b,2a+b.例如,明文1,2对应的密文是-3,4时,当接收方收到密文是1,7时,解密得到的明文是( )

A. -1,1

B. 1,3

C. 3,1

D. 1,1 w27776051年前1

w27776051年前1 -

gyq_008 共回答了18个问题

gyq_008 共回答了18个问题 |采纳率94.4%解题思路:根据题意可知,本题中的相等关系是“a-2b=1”和“2a+b=7”,列方程组求解即可.根据题意列方程组,得

a−2b=1

2a+b=7,

解得

a=3

b=1,

故选C.点评:

本题考点: 二元一次方程组的应用.

考点点评: 数学来源于生活,又服务于生活,本题就是数学服务于生活的实例.

解题关键是要读懂题目的意思,根据题目给出的条件,找出合适的等量关系,列出方程组,再求解.利用二元一次方程组求解的应用题一般情况下题中要给出2个等量关系,准确的找到等量关系并用方程组表示出来是解题的关键.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,d对应密文a+2b,2b+c,2c+3d,4d.例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文14,9,23,28时,则解密得到的明文为( )

A. 7,6,1,4

B. 6,4,1,7

C. 4,6,1,7

D. 1,6,4,7 喀挲1年前1

喀挲1年前1 -

jimmychoy2005 共回答了26个问题

jimmychoy2005 共回答了26个问题 |采纳率88.5%解题思路:已知结果(密文),求明文,根据规则,列方程组求解.依题意,得

a+2b=14

2b+c=9

2c+3d=23

4d=28,

解得

a=6

b=4

c=1

d=7.

∴明文为:6,4,1,7.

故选B.点评:

本题考点: 二元一次方程组的应用.

考点点评: 本题考查了方程组在实际中的运用,弄清题意,列方程组是解题的关键.1年前查看全部

- 数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数

数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数是______.

好游天下1年前1

好游天下1年前1 -

江城布衣 共回答了18个问题

江城布衣 共回答了18个问题 |采纳率72.2%解题思路:观察已经给出的四个算式可得规律:后一个算式的第一个加数等于前一个算式的两个加数的和,后一个算式的第二个加数等于它的第一个加数减去1,据此规律即可得出第六个数是65=33+32.第五个数是:33=17+16,

第六个数是:65=33+32;

故答案为:65=33+32.点评:

本题考点: “式”的规律.

考点点评: 解答“式”的规律的问题,关键是找到前后算式的运算规律,然后利用这个规律回到问题中,再解答未知的问题.1年前查看全部

- kasiski法的来源,历史,基本原理,加解密方法并举例说明

tj5231年前1

tj5231年前1 -

iamse_meimei 共回答了13个问题

iamse_meimei 共回答了13个问题 |采纳率100%一、背景

公元16世纪晚期,法国外交官维吉尼亚(Vigenere)提出著名的维吉尼亚方阵密表和维吉尼亚密码(Vigenerecypher),这是一种多表加密的替代密码.Vigenere密码的出现,使得先前对单表置换用的简单频率分析方法失效.

公元1863年,普鲁士少校卡西斯基(Kasiski)提出了Kasiski法,此方法从密钥的长度着手破解Vigenere密码.

二、基本思想

通常,用Vigenere密码加密,明文中的相同字母在密文中不会对应相同的字母.但是,如果两个相同字母序列间距正好是密钥长度的倍数时,也可能产生相同的密文序列.寻找重复出现的字母序列,并求其长度的过程被称为Kasiski试验,即Kasiski法.

Kasiski法在解密Vigenere密码时,利用的是多表体系的弱点:相同的明文字母组,在明文序列中间隔的字母数为d(d是密钥的长度)的倍数时,则明文字母组对应的密文字母组也必相同.反之则不一定,但相同的概率很大.如果将密文中相同字母组找出来,并对其间隔的距离进行研究,找出它们的最大公因子,则该因子是密钥长度的概率是较大的.

三、基本原理

基于Kasiski法的基本思想,Kasiski法测试过程如下:首先对密文中任意两个紧邻字符的出现位置进行统计,然后记下它们各次间出现的间隔.然后写出这些间隔对应数字的因数,最后对这些因数进行统计,一般来说,次数出现最多的几个因数极有可能就是密钥字符串的长度.其依据是,对于两个连续出现的字符在这次与下次出现的间隔极有可能是采用相同密钥加密形成的,从而这之间的间隔也极有可能就是密钥长度的倍数.

一般在使用Kasiski法测试密钥长度时,先搜索长度至少为3的相同的密文段,记录这些相同密文段到起始点之间的距离;假如得到如下几个距离X1,X2,…,猜测密钥长度m为这些Xi的最大公因子的因子.

四、应用步骤

1、在密文中标出重复的三个或多个字符结构;

2、对每一个字符结构,记下结构的起始位置;

3、计算相邻的起始点的距离;

4、对每个距离求出所有因数;

5、若使用多字母替换密码,则密钥的长度为步骤4种出现的某一因数;

五、应用举例

明文:we are discovered save yourself

密钥:deceptive

加密算法:Vigenere算法

密文:ZICVTWQNGRZGVTWAVZHCQYGLMGJ

1、在密文中标出重复的字符结构——VTW;

2、两个字符结构的起始位置分别为4和13;

3、两个起始点的距离是9;

4、9的因数有3和9;

5、根据步骤4出现的因数,确定密钥的可能长度是3位或9位.1年前查看全部

- 为了确保信息安全,信息需要加密传输,发送方将明文加密传输给接收方,接收方收到密文后解密还原为明文,已知某种加密规则为:明

为了确保信息安全,信息需要加密传输,发送方将明文加密传输给接收方,接收方收到密文后解密还原为明文,已知某种加密规则为:明文a、b对应的密文为a-2b、2a+b,例如1、2对应的密文为-3、4,当接收方收到的密文是1、12时,那么解密得到明文是( )

A.-1、1

B.5、2

C.2、5

D.1、1 una316651年前1

una316651年前1 -

xesgirl 共回答了15个问题

xesgirl 共回答了15个问题 |采纳率93.3%解题思路:根据密文与明文之间的关系设明文分别是a,b,建立二元一次方程组求出a、b的值即可;解密的明文分别是a,b,由题意,得

a−2b=1

2a+b=12,

解得:

a=5

b=2.

故选B.点评:

本题考点: 二元一次方程组的应用.

考点点评: 本题考查了列二元一次方程解实际问题的运用,二元一次方程组的解法的运用,解答时根据密文与明文之间的关系建立方程组是关键.1年前查看全部

- 数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数

数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数是______.

pclmtt1年前1

pclmtt1年前1 -

拂意 共回答了15个问题

拂意 共回答了15个问题 |采纳率86.7%解题思路:观察已经给出的四个算式可得规律:后一个算式的第一个加数等于前一个算式的两个加数的和,后一个算式的第二个加数等于它的第一个加数减去1,据此规律即可得出第六个数是65=33+32.第五个数是:33=17+16,

第六个数是:65=33+32;

故答案为:65=33+32.点评:

本题考点: “式”的规律.

考点点评: 解答“式”的规律的问题,关键是找到前后算式的运算规律,然后利用这个规律回到问题中,再解答未知的问题.1年前查看全部

- 帮我解开:斐波那挈数列求:3-8-1-33-5-2-13-21解密:uryilaoedev(重排一下)英语句子是根据斐波

帮我解开:斐波那挈数列

求:3-8-1-33-5-2-13-21

解密:uryilaoedev(重排一下)

英语句子是根据斐波那挈数列来重排的!(空格要自己加上去) lushansile1年前1

lushansile1年前1 -

林儿1117 共回答了23个问题

林儿1117 共回答了23个问题 |采纳率82.6%you are devil1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密),已知有一种密码,将英文26个小写

为确保信息安全,信息需加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密),已知有一种密码,将英文26个小写字母a,b,c,…,z依次对应0,1,2,…,25这26个自然数(见表格),当明文中的字母对应的序号为β时,将β+10除以26后所得的余数作为密文中的字母对应的序号,例如明文s对应密文c

按上述规定,将明文“maths”译成密文后是( )字母 a b c d e f g h i j k l m 序号 0 1 2 3 4 5 6 7 8 9 10 11 12 字母 n o p q r s t u v w x y z 序号 13 14 15 16 17 18 19 20 21 22 23 24 25

A. wkdrc

B. wkhtc

C. eqdjc

D. eqhjc stcld1年前3

stcld1年前3 -

猪都笑了y 共回答了17个问题

猪都笑了y 共回答了17个问题 |采纳率100%解题思路:m对应的数字是12,12+10=22,除以26的余数仍然是22,因此对应的字母是w;a对应的数字是0,0+10=10,除以26的余数仍然是10,因此对应的字母是k;t对应的数字是19,19+10=29,除以26的余数仍然是3,因此对应的字母是d;…,所以本题译成密文后是wkdrc.m、a、t、h、s分别对应的数字为12、0、19、7、18,它们分别加10除以26所得的余数为22、10、3、17、2,所对应的密文为wkdrc.

故选A.点评:

本题考点: 有理数的混合运算.

考点点评: 本题是阅读理解题,解决本题的关键是读懂题意,理清题目中数字和字母的对应关系和运算规则,然后套用题目提供的对应关系解决问题,具有一定的区分度.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密).已知加密规则为:明文x,y,z对

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密).已知加密规则为:明文x,y,z对应密文2x+3y,3x+4y,3z.例如:明文1,2,3对应密文8,11,9.当接收方收到密文12,17,27时,则解密得到的明文为______.  小心黄瓜断半截1年前1

小心黄瓜断半截1年前1 -

adgag 共回答了21个问题

adgag 共回答了21个问题 |采纳率95.2%根据题意列方程组得:

2x+3y=12

3x+4y=17

3z=27 ,

解得

x=3

y=2

z=9 .

故本题答案为:3,2,9.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,d对应密文a+2b,2b+c,2c+3d,4d,例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文14,9,23,28时,则解密得到的明文为( )

A.4,6,1,7

B.7,6,1,4

C.6,4,1,7

D.1,6,4,7 王开雄1年前1

王开雄1年前1 -

江中无水 共回答了14个问题

江中无水 共回答了14个问题 |采纳率85.7%解题思路:根据题意中给出的加密密钥为a+2b,2b+c,2c+3d,4d,如上所示,明文1,2,3,4对应密文5,7,18,16,我们不难易得,明文的4个数与密文的几个数之间是一种函数对应的关系,如果已知密文,则可根据这种对应关系,构造方程组,解方程组即可解答.∵明文a,b,c,d对应密文a+2b,2b+c,2c+3d,4d,

∴当接收方收到密文14,9,23,28时,

则

a+2b=14

2b+c=9

2c+3d=23

4d=28,解得

a=6

b=4

c=1

d=7,

解密得到的明文为6,4,1,7

故选C.点评:

本题考点: 信息的加密与去密;进行简单的合情推理.

考点点评: 这是一道新运算类的题目,其特点一般是“新”而不“难”,处理的方法一般为:根据新运算的定义,将已知中的数据代入进行运算,易得最终结果.1年前查看全部

- 1.使用高级语言(C、C++、C#语言)实现一个加密/解密程序,调试并通过该程序。

1.使用高级语言(C、C++、C#语言)实现一个加密/解密程序,调试并通过该程序。

(1)算法描述

(2)程序源代码

(3)验证结果

网络安全的课程设计 急啊! cellcell1年前1

cellcell1年前1 -

xiaoyanxx 共回答了19个问题

xiaoyanxx 共回答了19个问题 |采纳率94.7%你们也太麻烦了,下面是我自己写的加密及解密函数,VC6下测试可用!

加密程序源码:

#include

void main()

{

int a[7],i,count,n,temp;

for(i=0;i1年前查看全部

- 数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数

数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数是______.

爱淋雨1年前1

爱淋雨1年前1 -

及黯大王2 共回答了23个问题

及黯大王2 共回答了23个问题 |采纳率95.7%解题思路:观察已经给出的四个算式可得规律:后一个算式的第一个加数等于前一个算式的两个加数的和,后一个算式的第二个加数等于它的第一个加数减去1,据此规律即可得出第六个数是65=33+32.第五个数是:33=17+16,

第六个数是:65=33+32;

故答案为:65=33+32.点评:

本题考点: “式”的规律.

考点点评: 解答“式”的规律的问题,关键是找到前后算式的运算规律,然后利用这个规律回到问题中,再解答未知的问题.1年前查看全部

- 为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密).已知加密规则为:明文a,b,c

为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密).已知加密规则为:明文a,b,c对应的密文a+1,2b+4,3c+9.例如明文1,2,3对应的密文2,8,18.如果接收方收到密文7,18,15,则解密得到的明文为( )

A. 4,5,6

B. 6,7,2

C. 2,6,7

D. 7,2,6 huangying19791年前4

huangying19791年前4 -

二毛谢谢 共回答了23个问题

二毛谢谢 共回答了23个问题 |采纳率95.7%解题思路:此题的关键是读懂加密规则:“明文a,b,c对应的密文a+1,2b+4,3c+9.”把7,18,15分别代入这三个式子,计算即可.由题意知a+1=7,2b+4=18,3c+9=15,

解得明文a=6,b=7,c=2,

故选B.点评:

本题考点: 一元一次方程的应用.

考点点评: 认真读题,理清明文与密文之间的关系,是解决本题的关键.1年前查看全部

- 同学录里的字母解密,已经尝试了很多次了~失败~·

同学录里的字母解密,已经尝试了很多次了~失败~·

hmsnnacnxtodnvnfdemvtgxhsgssnmjzggtd

还有~:IVOLEUOY!LPGIECUNH 雨涵宝宝1年前1

雨涵宝宝1年前1 -

xiongkejun 共回答了17个问题

xiongkejun 共回答了17个问题 |采纳率82.4%多讲点背景情况.是谁写给谁的,还是你想看某个女孩内心在想啥.还是啥的.1年前查看全部

- 为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密).已知加密规则为:明文a,b,c

为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密).已知加密规则为:明文a,b,c对应的密文a+1,2b+4,3c+9.例如明文1,2,3对应的密文2,8,18.如果接收方收到密文7,18,15,则解密得到的明文为( )

A. 4,5,6

B. 6,7,2

C. 2,6,7

D. 7,2,6 粉红凤凰飞呀飞1年前1

粉红凤凰飞呀飞1年前1 -

fjznzhanjian 共回答了17个问题

fjznzhanjian 共回答了17个问题 |采纳率94.1%解题思路:此题的关键是读懂加密规则:“明文a,b,c对应的密文a+1,2b+4,3c+9.”把7,18,15分别代入这三个式子,计算即可.由题意知a+1=7,2b+4=18,3c+9=15,

解得明文a=6,b=7,c=2,

故选B.点评:

本题考点: 一元一次方程的应用.

考点点评: 认真读题,理清明文与密文之间的关系,是解决本题的关键.1年前查看全部

- 假设需要加密的明文信息为m=14,选择:e=3,p=5,q=11,试说明使用RSA算法的加密和解密过程及结果?

calvin_zhangs1年前1

calvin_zhangs1年前1 -

美丽的枫叶 共回答了21个问题

美丽的枫叶 共回答了21个问题 |采纳率90.5%RSA:

1.n=p*q=5*11=55,设m=(q-1)*(p-1)=40

2.求d,ed=1 mod m.所以d=27

3.加密:Y=m^e mod n=14^3 mod 55=49

4.解密:X=Y^d mod n=49^27 mod 55=14=m

解密得到了明文m,证明了计算是正确性.

说明:

1.算d.原理就不讲了,想知道可以看我回答过类似的问题.

比如可以使用估值法:3d=k(q-1)(p-1)+1,k=0,1,2...代入求可以整除3的k.此题k=2,很快得到d=27.

2.关于mod,49^27mod55很难计算,一定要将49分成若干次方,然后分别mod55来降低难度.当然,还可以使用有mod功能的计算器.

虽然没分,我答了,有分的话就意思一下吧.

PS.楼上的,这道题没你做的那么简单,要求d的(难点).那道题目公钥,私钥都给了直接加密解密就行,太简单了.

还有,这只是到练习吧,用不着考虑n很小的问题.1年前查看全部

- 文件保密传递常常是按一定规则将其加密,收件人再按约定的规则将其解密,某电文按下面规则加密:将一个英文字母变成英文字母表中

文件保密传递常常是按一定规则将其加密,收件人再按约定的规则将其解密,某电文按下面规则加密:将一个英文字母变成英文字母表中其后的第四个字母,如a变成e,b变成f,w变成a,z变成d,…,那么“hope”加密后变成______.  kuailezaixian1年前1

kuailezaixian1年前1 -

今晚打老虎2007 共回答了11个问题

今晚打老虎2007 共回答了11个问题 |采纳率81.8%依题意得:h变成l;o变成s;p变成t;e变成i.那么“hope”加密后是lsti.

故答案为:lsti.1年前查看全部

- 为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密).已知加密规则为:明文a,b,c

为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文⇒明文(解密).已知加密规则为:明文a,b,c对应的密文a+1,2b+4,3c+9.例如明文1,2,3对应的密文2,8,18.如果接收方收到密文7,18,15,则解密得到的明文为( )

A. 4,5,6

B. 6,7,2

C. 2,6,7

D. 7,2,6 桦琳1年前2

桦琳1年前2 -

wangyang32 共回答了17个问题

wangyang32 共回答了17个问题 |采纳率88.2%解题思路:此题的关键是读懂加密规则:“明文a,b,c对应的密文a+1,2b+4,3c+9.”把7,18,15分别代入这三个式子,计算即可.由题意知a+1=7,2b+4=18,3c+9=15,

解得明文a=6,b=7,c=2,

故选B.点评:

本题考点: 一元一次方程的应用.

考点点评: 认真读题,理清明文与密文之间的关系,是解决本题的关键.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方将明文加密为密文传输给接收方,接收方收到密文后解密还原为明文.已知某种加密规则为:

为确保信息安全,信息需加密传输,发送方将明文加密为密文传输给接收方,接收方收到密文后解密还原为明文.已知某种加密规则为:明文a,b对应的密文为a-b,a+b.例如:明文1,2对应的密文是-1,3.当接收方收到密文是4,2时,解密得到的明文是______.  被雨水打湿的荷1年前1

被雨水打湿的荷1年前1 -

neutron 共回答了9个问题

neutron 共回答了9个问题 |采纳率88.9%当接收方收到密文是-5,5时,

解得:

a-b=4

a+b=2

解得:

a=3

b=-1

故答案为:3,-1.1年前查看全部

- 为确保信息安全,信息需要加密传输,发送方式由明文—密文(加密),接受方由密文—明文(解密).已知加密规则为:明文x,y,

为确保信息安全,信息需要加密传输,发送方式由明文—密文(加密),接受方由密文—明文(解密).已知加密规则为:明文x,y,z对应2x+1,3y+2,9z+3.列如:明文1,2,3对应的密文3,8,30.当接受方收到的密文2005,2006,2010时,则解密得到的明文是什么?

25643351年前1

25643351年前1 -

穿青云过林海 共回答了21个问题

穿青云过林海 共回答了21个问题 |采纳率85.7%1002,668,223

因为1002*2+1=2005,668*3+2=2006,9*223+3=2010

逆推一下就出来了.1年前查看全部

- 为了保证信息安全传输,有一种称为秘密密钥密码系统,其加密、解密原理如下:明文 密文 密文 明文.现在加密密钥为y=log

为了保证信息安全传输,有一种称为秘密密钥密码系统,其加密、解密原理如下:明文  密文

密文 密文

密文 明文.现在加密密钥为y=log a (x+2),如上所示,明文“6”通过加密后得到密文“3”,再发送,接受方通过解密密钥解密得到明文“6”.若接受方接到密文为“4”,则解密后得明文为( )。

明文.现在加密密钥为y=log a (x+2),如上所示,明文“6”通过加密后得到密文“3”,再发送,接受方通过解密密钥解密得到明文“6”.若接受方接到密文为“4”,则解密后得明文为( )。 ninisan1年前1

ninisan1年前1 -

水雷 共回答了16个问题

水雷 共回答了16个问题 |采纳率93.8%141年前查看全部

- 解密“太空行走”阅读答案解密“太空行走”孙博 ①载人航天工程有三大基本技术.第一是将航天员送上太空,并且安全地返回;第二

解密“太空行走”阅读答案

解密“太空行走”

孙博

①载人航天工程有三大基本技术.第一是将航天员送上太空,并且安全地返回;第二是太空行走;第三即空间对接.实现太空行走就可以让航天员发挥更大的作用.比如:可以对空间站等大的航天器进行一些维修工作,实现对卫星的维护和回收等.

②从美国和***航天员多次出舱和登月的活动看来,太空行走的意义是巨大的.其近期意义主要是完成太空作业,包括维修、装卸、更换和回收航天器及航天器的外部设备等.美国人曾通过太空行走修复了“太空实验室”“太阳峰年卫星”和“哈勃”空间望远镜;***航天员则通过太空行走修复过“礼炮号”空间站及组装、维修“和平号”空间站.当前正在建造的国际空间站,更是需要航天员进行多次出舱活动,才能在轨道上组装建成.

③由于太空环境的截然不同,进行太空行走首先要使用的一个重要设备是气闸舱,它是航天员出舱活动的门户,有两个作用:一是在打开舱门时防止舱内的气体泄露,二是在航天员出舱前对大气压力进行调节.

④航天员出舱必须穿着特制的舱外活动航天服及携带生命保障系统等.舱外航天服是出舱活动中最重要的装备,相当于一个微型载人航天器.它将航天员的身体与太空的恶劣环境隔开,并向航天员提供大气压力和氧气等维持生命所需的各种条件.

⑤宇航服由服装、头盔、手套和航天靴等组成.其中结构最复杂的是服装,由多层组成.最里层是液冷通风服的衬里;衬里外是液冷通风服;液冷通风服外是加压气密层;然后是限制加压气密层向外膨胀的限制层;最外面的防护层除要有防高热、防磨损和保护内部各层的功能外,还要有防太阳辐射的功能和连接其他装具的接口,例如与航天员舱外活动时的脐带连接的接口、身背携带式生保环境装备、载人机动装置连接的接口等.

⑥宇航员出舱前必须吸一段时间的氧气.由于载人航天器密闭舱内的人造气压、空气组成基本与地面相同,因此人体内吸有一定量的氮气,而航天服内的气压较低,仅为大气压的27.5%,如果航天员猛然出舱,遇到低气压后,溶解在脂肪组织中的氮气游离出来形成气泡,可能造成气栓堵塞血管,引发严重疾病.所以航天员出舱前需要吸取纯氧将体内氮气排出,以排除隐患.

⑦太空行走,宇航员还必须携带喷气背包、通信设备和“安全带”.人在太空中要想向前后移动或者向左右旋转,得依靠航天服上的动力装置,这种动力是利用火箭发动机的反推力来实现的.“安全带”的作用可想而知.在太空行走的航天员由于没有参照物,无法分清物体的远近大小并判断其速度快慢,如无保险措施,就可能丢失在茫茫太空中而成为人体“卫星”.

18.从全文内容看,文中解说了“太空行走”哪几个方面的“秘密”? 19.分别写出第二五两个自然段的中心句. 20.分别写出②⑤两段的中心句.

21.指出实现“太空行走”所需要的重要设备. 22.用最简洁的语言解说“宇航员出舱前必须吸一段时间的氧气”的道理.

23.根据全文内容,简说什么是“太空行走”.(80字以内)

xiele5121年前1

xiele5121年前1 -

zgbb 共回答了26个问题

zgbb 共回答了26个问题 |采纳率96.2%自助建站选择一个白族互联网,良好的服务,的主机以合理的价格.1年前查看全部

- RSA算法中,素数p=7,q=11,加密密钥e=7,计算解密密钥d

耗氧植物1年前1

耗氧植物1年前1 -

decolau 共回答了30个问题

decolau 共回答了30个问题 |采纳率90%N=pq=7*11=77

(p-1)(q-1)=6*10=60

根据公式d× e ≡ 1 (mod (p-1)(q-1))

又e=7,所以 7*d≡ 1 (mod 60).即 7d mod 60 = 1.

7x43=301.301除以6刚好余1.

所以d=43

______________________________________________

下面是公式依据:

假设Alice想要通过一个不可靠的媒体接收Bob的一条私人讯息.她可以用以下的方式来产生一个公钥和一个私钥:

1.随意选择两个大的质数p和q,p不等于q,计算N=pq.

2.根据欧拉函数,不大于N且与N互质的整数个数为(p-1)(q-1)

3.选择一个整数e与(p-1)(q-1)互质,并且e小于(p-1)(q-1)

4.用以下这个公式计算d:d× e ≡ 1 (mod (p-1)(q-1))

5.将p和q的记录销毁.

e是公钥,d是私钥.d是秘密的,而N是公众都知道的.Alice将她的公钥e传给Bob,而将她的私钥d藏起来.1年前查看全部

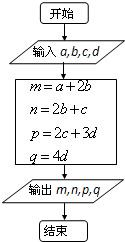

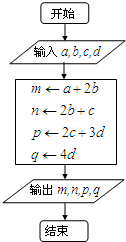

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则如图所示,例如,明文

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则如图所示,例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文14,9,23,28时,则解密得到的明文为______.

njsnj1年前1

njsnj1年前1 -

2007夏季 共回答了17个问题

2007夏季 共回答了17个问题 |采纳率88.2%解题思路:利用接收方收到密文14,9,23,28及题目提供的加密规则,建立关于a,b,c,d的方程组,从而可解得解密得到的明文6,4,1,7.设明文为a,b,c,d,

∴4d=28,2c+3d=23,2b+c=9,a+2b=14,

∴d=7,c=1,b=4,a=6,

故答案为6,4,1,7.点评:

本题考点: 信息的加密与去密;程序框图.

考点点评: 本题主要考查了算法中的顺序结构,同时考查实际应用能力等数学基本能力,要加强新的信息与创新题,是个基础题.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,d对应密文a+2b,2b+c,2c+3d,4d.例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文14,9,23,28时,则解密得到的明文为( )

A. 7,6,1,4

B. 6,4,1,7

C. 4,6,1,7

D. 1,6,4,7 lilinkf1年前1

lilinkf1年前1 -

浪子李白不 共回答了16个问题

浪子李白不 共回答了16个问题 |采纳率81.3%解题思路:已知结果(密文),求明文,根据规则,列方程组求解.依题意,得

a+2b=14

2b+c=9

2c+3d=23

4d=28,

解得

a=6

b=4

c=1

d=7.

∴明文为:6,4,1,7.

故选B.点评:

本题考点: 二元一次方程组的应用.

考点点评: 本题考查了方程组在实际中的运用,弄清题意,列方程组是解题的关键.1年前查看全部

- 为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文→明文(解密).已知加密规则为:明文a,b,c

为确保信息安全,信息需要加密传输,发送方由明文⇒密文(加密),接收方由密文→明文(解密).已知加密规则为:明文a,b,c对应的密文a+1,2b+4,3c+9.例如明文1,2,3对应的密文2,8,18.如果接收方收到密文7,18,15,则解密得到的明文为( )

A.4,5,6 B.6,7,2 C.2,6,7 D.7,2,6  金萌1年前1

金萌1年前1 -

zhaoqiong1983 共回答了18个问题

zhaoqiong1983 共回答了18个问题 |采纳率88.9%B

此题的关键是读懂加密规则:“明文a,b,c对应的密文a+1,2b+4,3c+9.”把7,18,15分别代入这三个式子,计算即可.由题意知a+1=7,2b+4=18,3c+9=15,

解得明文a=6,b=7,c=2.故选B.1年前查看全部

- (2009•南通二模)为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规

(2009•南通二模)为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则如图所示,例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文9,10,22,24时,则解密得到的明文为______.

(2009•南通二模)为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则如图所示,例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文9,10,22,24时,则解密得到的明文为______.  maggie_wang281年前1

maggie_wang281年前1 -

搞怪娃娃 共回答了17个问题

搞怪娃娃 共回答了17个问题 |采纳率94.1%解题思路:利用接收方收到密文9,10,22,24及题目提供的加密规则,建立关于a,b,c,d的方程组,从而可解得解密得到的明文.设明文为a,b,c,d,

∴4d=24,2c+3d=22,2b+c=10,a+2b=9,

∴d=6,c=2,b=4,a=1,

故答案为:1,4,2,6.点评:

本题考点: 信息的加密与去密;顺序结构.

考点点评: 本题主要考查了算法中的顺序结构,同时考查实际应用能力等数学基本能力,要加强新的信息与创新题,是个基础题.1年前查看全部

- 数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数

数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数是______.

85826481年前6

85826481年前6 -

cy0qaz 共回答了17个问题

cy0qaz 共回答了17个问题 |采纳率88.2%解题思路:观察已经给出的四个算式可得规律:后一个算式的第一个加数等于前一个算式的两个加数的和,后一个算式的第二个加数等于它的第一个加数减去1,据此规律即可得出第六个数是65=33+32.第五个数是:33=17+16,

第六个数是:65=33+32;

故答案为:65=33+32.点评:

本题考点: “式”的规律.

考点点评: 解答“式”的规律的问题,关键是找到前后算式的运算规律,然后利用这个规律回到问题中,再解答未知的问题.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,d对应密文a+2b,2b+c,2c+3d,4d.例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文14,9,23,28时,则解密得到的明文为( )

A. 7,6,1,4

B. 6,4,1,7

C. 4,6,1,7

D. 1,6,4,7 yongask821年前4

yongask821年前4 -

还有谁记得她们 共回答了16个问题

还有谁记得她们 共回答了16个问题 |采纳率87.5%解题思路:已知结果(密文),求明文,根据规则,列方程组求解.依题意,得

a+2b=14

2b+c=9

2c+3d=23

4d=28,

解得

a=6

b=4

c=1

d=7.

∴明文为:6,4,1,7.

故选B.点评:

本题考点: 二元一次方程组的应用.

考点点评: 本题考查了方程组在实际中的运用,弄清题意,列方程组是解题的关键.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,d对应密文a+2b,2b+c,2c+3d,4d.例如,明文1,2,3,4对应密文5,7,18,16.当接收方收到密文14,9,23,28时,则解密得到的明文为( )

A. 7,6,1,4

B. 6,4,1,7

C. 4,6,1,7

D. 1,6,4,7 2l751年前1

2l751年前1 -

深夜的山岚 共回答了14个问题

深夜的山岚 共回答了14个问题 |采纳率85.7%解题思路:已知结果(密文),求明文,根据规则,列方程组求解.依题意,得

a+2b=14

2b+c=9

2c+3d=23

4d=28,

解得

a=6

b=4

c=1

d=7.

∴明文为:6,4,1,7.

故选B.点评:

本题考点: 二元一次方程组的应用.

考点点评: 本题考查了方程组在实际中的运用,弄清题意,列方程组是解题的关键.1年前查看全部

- c语言 加密加密/解密问题。有如下的加密方法:原文中只含有英文字母,把每个字母用其后第3个字母替换,并改变大小写,比如原

c语言 加密

加密/解密问题。有如下的加密方法:原文中只含有英文字母,把每个字母用其后第3个字母替换,并改变大小写,比如原文是“Text”,则替换后的密文是“wHAW”。请编写加密程序和解密程序。

江洲月1年前1

江洲月1年前1 -

lovezp 共回答了21个问题

lovezp 共回答了21个问题 |采纳率95.2%#include

void jiami(char *str)

{

int i;

for(i=0;str[i]!=' ';i++)

{

str[i]=str[i]+3;

if((str[i]>'z')||(str[i]>'Z'&&str[i]='a') str[i]-='a'-'A';

else str[i]+='a'-'A';

}

}

void jiemi(char *str)

{

int i;

for(i=0;str[i]!=' ';i++)

{

str[i]=str[i]-3;

if((str[i]'Z'&&str[i]='a') str[i]-='a'-'A';

else str[i]+='a'-'A';

}

}

void main()

{

char a[]="Text";

jiami(a);

printf("%sn",a);

jiemi(a);

printf("%sn",a);

}1年前查看全部

- 为确保信息安全,信息需要加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密).已知加密规则为:明文a,b,c

为确保信息安全,信息需要加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密).已知加密规则为:明文a,b,c对应的密文a-1,2b+1,3c-2.如果对方收到的密文为2,9,13,那么解密后得到的明文为______.

看见西山1年前1

看见西山1年前1 -

topxyc 共回答了14个问题

topxyc 共回答了14个问题 |采纳率92.9%解题思路:根据题意可得方程a-1=2,2b+1=9,3c-2=13,再解方程即可.由题意得:a-1=2,2b+1=9,3c-2=13,

解得:a=3,b=4,c=5,

故答案为:3,4,5.点评:

本题考点: 一元一次方程的应用.

考点点评: 此题主要考查了一元一次方程的应用,关键是弄懂题意,理清明文与密文之间的关系.1年前查看全部

- 文件保密传递常常是按一定规则将其加密,收件人再按约定的规则将其解密.某电文按下面规则加密:将一个英文字母变成英文字母表中

文件保密传递常常是按一定规则将其加密,收件人再按约定的规则将其解密.某电文按下面规则加密:将一个英文字母变成英文字母表中其后的第四个字母,如a变成e,b变成f,w变成a,z变成d…那么“hope”加密后是______.

yjjliuren1年前1

yjjliuren1年前1 -

连环aa 共回答了21个问题

连环aa 共回答了21个问题 |采纳率100%解题思路:关键描述语是:将一个英文字母变成英文字母表中其后的第四个字母,那么h变成l;o变成s;p变成t;e变成i.那么“hope”加密后是lsti.依题意得:lsti.

点评:

本题考点: 列代数式.

考点点评: 找到关键描述语,找到规律,运用规律是解决本题的关键.1年前查看全部

- 数字解密:第一个数字是3=2+1;第二个数是5=3+2第三个数是9=5+4;

数字解密:第一个数字是3=2+1;第二个数是5=3+2第三个数是9=5+4;

第四个数是17=9+8观察并猜想第七个数是()

您觉得对吗?怎么得出的的数,讲给我听听 kitty_tuzi1年前5

kitty_tuzi1年前5 -

littleball 共回答了18个问题

littleball 共回答了18个问题 |采纳率77.8%答案129

3=2+1

5=3+2

9=5+4

17=9+8

每个等式中右边的第二个数是以1为首项,二为公比的等比数列,等式中右边的第一个数是第二个数+1,所以第7项为2^6+(2^6+1)=1291年前查看全部

- 为确保信息安全,信息需要加密传输,发送方将明文加密传输给接收方,接收方收到密文后解密还原为明文,已知某种加密规则为:明文

为确保信息安全,信息需要加密传输,发送方将明文加密传输给接收方,接收方收到密文后解密还原为明文,已知某种加密规则为:明文a,b对应的密文为a-2b,2a+b,例如1,2对应的密文是-3,4,当接收方收到的密文是1,7时,解密得到的明文是( )

A. -1,1

B. 1,1

C. 1,3

D. 3,1 麦小加1年前1

麦小加1年前1 -

wangbin168 共回答了17个问题

wangbin168 共回答了17个问题 |采纳率88.2%解题思路:根据已知得出a-2b=1,2a+b=7,进而得出a,b的值即可.∵明文a,b对应的密文为a-2b,2a+b,

∴当接收方收到的密文是1,7时,

得出:

a−2b=1

2a+b=7,

解得:

a=3

b=1.

故选:D.点评:

本题考点: 二元一次方程组的应用.1年前查看全部

- 文件保密传递常常是按一定规则将其加密,收件人再按约定的规则将其解密,某电文按下面规则加密:将一个英文字母变成英文字母表中

文件保密传递常常是按一定规则将其加密,收件人再按约定的规则将其解密,某电文按下面规则加密:将一个英文字母变成英文字母表中其后的第四个字母,如a变成e,b变成f,w变成a,z变成d,…,那么“hope”加密后变成______.

dd881年前1

dd881年前1 -

鲍有祥 共回答了19个问题

鲍有祥 共回答了19个问题 |采纳率94.7%解题思路:关键描述语是:将一个英文字母变成英文字母表中其后的第四个字母,分别得到h变成l;o变成s;p变成t;e变成i进而得出答案.依题意得:h变成l;o变成s;p变成t;e变成i.那么“hope”加密后是lsti.

故答案为:lsti.点评:

本题考点: 规律型:数字的变化类.

考点点评: 此题主要考查了数字变化规律,这类题型在中考中经常出现.对于找规律的题目首先应找出哪些部分发生了变化,是按照什么规律变化的.1年前查看全部

- 数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数

数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数是______.

qqbuluo1年前1

qqbuluo1年前1 -

苏苏的oo 共回答了17个问题

苏苏的oo 共回答了17个问题 |采纳率82.4%解题思路:观察已经给出的四个算式可得规律:后一个算式的第一个加数等于前一个算式的两个加数的和,后一个算式的第二个加数等于它的第一个加数减去1,据此规律即可得出第六个数是65=33+32.第五个数是:33=17+16,

第六个数是:65=33+32;

故答案为:65=33+32.点评:

本题考点: “式”的规律.

考点点评: 解答“式”的规律的问题,关键是找到前后算式的运算规律,然后利用这个规律回到问题中,再解答未知的问题.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方将明文加密为密文传输给接收方,接收方收到密文后解密还原为明文.已知某种加密规则为:

为确保信息安全,信息需加密传输,发送方将明文加密为密文传输给接收方,接收方收到密文后解密还原为明文.已知某种加密规则为:明文a,b对应的密文为a-2b,2a+b。例如,明文1,2对应的密文是-3,4,当接收方收到密文是-5,5时,解密得到的明文是( )。  阿房胖牛1年前1

阿房胖牛1年前1 -

sky_lsc 共回答了23个问题

sky_lsc 共回答了23个问题 |采纳率91.3%1,31年前查看全部

- 下列各句中,没有语病 下列各句中,没有语病的一句是 [ ] A.通过一系列的解密文件,我们可以看出战后日本在对华

下列各句中,没有语病

下列各句中,没有语病的一句是 [ ] a.通过一系列的解密文件,我们可以看出战后日本在对华以及对******问题上的战略转变过程.

b.此事一再警示我们,依法***,切实维护和实现人民***的根本利益,是我们办事的根本.

c.曹操用人不求全责备,他的《求贤令》说:“士有偏短,庸可废乎?”承认每个人都不可避免地会有缺点和错误.

d.我市在西部大开发的战略规划中能否抓住机会,迅速发展,关键在于加速培养一大批各行各业的人才. ALLENNINGL1年前1

ALLENNINGL1年前1 -

劲草劲草 共回答了24个问题

劲草劲草 共回答了24个问题 |采纳率87.5%C1年前查看全部

- 降解密(指计算机对地图的图像的降解密处理) 英文怎么翻译呢,用一个单词?

freewei0121年前1

freewei0121年前1 -

LY-yqc0929 共回答了21个问题

LY-yqc0929 共回答了21个问题 |采纳率100%降解作用:degradation

decode:解码

katabolism:降解代谢

【嘿嘿】Choose one!1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接受方由密文→明文(解密),已知加密规则为明文x、y、z对应

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接受方由密文→明文(解密),已知加密规则为明文x、y、z对应的密文为2x+1,3y+2,9z+3,例如:明文1,2,3对应密文3,8,30,那么,当接收方收到密文2005,2006,2010时,解密后得到的明文分别是______,______,______.

咋都有可能1年前1

咋都有可能1年前1 -

dgpnv 共回答了20个问题

dgpnv 共回答了20个问题 |采纳率90%解题思路:根据加密规则为明文x、y、z对应的密文为2x+1,3y+2,9z+3,列出方程即可解答.根据题意有

2x+1=2005,解得x=1002;

3y+2=2006,解得y=668;

9z+3=2010,解得z=223.

故解密后得到的明文分别是1002,668,223.点评:

本题考点: 一元一次方程的应用.

考点点评: 注意数学和实际生活的联系,善于观察信息需加密传输中数与数之间的关系.1年前查看全部

- 为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,

为确保信息安全,信息需加密传输,发送方由明文→密文(加密),接收方由密文→明文(解密),已知加密规则为:明文a,b,c,d→密文a+b,b+2c,2c+3d,d2,当密文为6,9,29,49时,则明文为( )

A.5,1,7,4

B.5,1,4,7

C.1,4,5,7

D.5,4,1,7 暗泪明磊1年前1

暗泪明磊1年前1 -

huihui0504 共回答了17个问题

huihui0504 共回答了17个问题 |采纳率88.2%解题思路:已知密文,求明文,设解密得到的明文分别是a,b,c,d,根据题目提供的加密规则,建立关于a,b,c,d的方程组,从而可解得解密得到的明文.设解密得到的明文分别是a,b,c,d.依题意,得

a+b=6

b+2c=9

2c+3d=29

d2=49

∴a=5,b=1,c=4,d=7

∴明文为5,1,4,7

故选B.点评:

本题考点: 信息的加密与去密;通讯安全中的有关概念.

考点点评: 本题考查了加密和数字签名的方法、方程组在实际中的运用,弄清题意,列方程组是解题的关键.1年前查看全部

- 关于信息安全的几道题目8.对称钥匙加密系统是加密和解密均采用 ___秘密钥匙,9.公开密钥加密系统采用的 __和 ___

关于信息安全的几道题目

8.对称钥匙加密系统是加密和解密均采用 ___秘密钥匙,

9.公开密钥加密系统采用的 __和 ___是不同的. zhongyi9981年前1

zhongyi9981年前1 -

b284085718 共回答了19个问题

b284085718 共回答了19个问题 |采纳率94.7%1、相同

2、公钥和私钥

具体原因我就不回了,自己去看对称密码体系和非对称密码体系的区别.1年前查看全部

- 求助一道计算机题目.如果要发送的明文是“END”,经加密后实际传送的密文为“FOE”,那么解密密钥应该是()?这道题我一

求助一道计算机题目.

如果要发送的明文是“END”,经加密后实际传送的密文为“FOE”,那么解密密钥应该是()?

这道题我一点都不会,麻烦大虾解释的清楚点了,先谢过.

我题目就这样的,没有说什么加密方法啊,我学的计算机二级,VFP

拜托大家说详细点啊,什么加一减一啊?不懂哎,谢啦 davydian1年前1

davydian1年前1 -

李亿平 共回答了25个问题

李亿平 共回答了25个问题 |采纳率96%标准的公开算法如DES、3DES、AES之类都可以,其基本要素就是雪崩效应.

关于算法的资料可以通过搜索引擎搜到!1年前查看全部

- 数字保密传递常常是按一定规则其加密,收件人再按约定的规则将其解密.某电文按下更规则加密:将一个多位数的各个数位上的数都立

数字保密传递常常是按一定规则其加密,收件人再按约定的规则将其解密.某电文按下更规则加密:将一个多位数的各个数位上的数都立方再加1,然后取运算结果的个位上的数为加密后的数字.若某一位的数是1,则变成2,若某一位上的数是4,则变成5,…,那么“3859”加密后是______.

全世界下雨1年前1

全世界下雨1年前1 -

iloveaman 共回答了16个问题

iloveaman 共回答了16个问题 |采纳率93.8%解题思路:关键描述语为:将一个多位数的各个数位上的数都立方再加1,然后取运算结果的个位上的数为加密后的数字,据此计算即可解答.33+1=28,取8,83+1=513,取3;53+1=126取6,93+1=730取0.

∴“3859”加密后是8360.

故答案为8360.点评:

本题考点: 规律型:数字的变化类.

考点点评: 本题主要考查数字的变化规律,解决问题的关键是读懂题意,找到关键描述语,找到所求的量的等量关系.1年前查看全部

- 1.为什么说马克思主义解密了共产主义社会是人类历史发展的必然趋势?

155484741年前1

155484741年前1 -

恋黛 共回答了19个问题

恋黛 共回答了19个问题 |采纳率94.7%发现了剩余价值,从而揭示无产阶级与资产阶级阶级斗争的必然趋势1年前查看全部

- 数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数

数学解密:第一个数是3=2+1,第二个数是5=3+2,第三个数是9=5+4,第四个数是17=9+8,…观察并猜想第六个数是______.

qq杯1年前7

qq杯1年前7 -

seeme8 共回答了29个问题

seeme8 共回答了29个问题 |采纳率86.2%解题思路:观察已经给出的四个算式可得规律:后一个算式的第一个加数等于前一个算式的两个加数的和,后一个算式的第二个加数等于它的第一个加数减去1,据此规律即可得出第六个数是65=33+32.第五个数是:33=17+16,

第六个数是:65=33+32;

故答案为:65=33+32.点评:

本题考点: “式”的规律.

考点点评: 解答“式”的规律的问题,关键是找到前后算式的运算规律,然后利用这个规律回到问题中,再解答未知的问题.1年前查看全部

- 春晚上刘谦的魔术,引发了魔术解密潮.在一次联欢活动中小李表演

春晚上刘谦的魔术,引发了魔术解密潮.在一次联欢活动中小李表演

了“摸牌猜点”的小魔术,他用两个手指夹一枚金属图钉就能轻而易举

地说出扑克牌是梅花8.小李在这个魔术中主要是利用了

A.小孔成像原理

B.光的反射原理

C.光的折射原理

D.凸透镜成像 lxqqing3201年前4

lxqqing3201年前4 -

xjwei 共回答了13个问题

xjwei 共回答了13个问题 |采纳率100%是B吧

图钉的反射1年前查看全部

大家在问

- 1一个电视机厂八月份生产电视机200台,九月份生产电视机240台,那么九月份比八月份增产百分之几?

- 2关于动量的 两个质量分别是 m1=0.4kg和m2=0.2kg的小球,分别以V1=3m/s和V2=12m/s的速度相向运

- 3已知三角形的三条边长分别为a,b,c.求代数式a ∨2-2ab+b∨2-c值的正负

- 4hi,maria,long time no.see.where ( )you( )

- 5照相机、投影仪、放大镜的成像都遵循凸透镜成像的规律,说一说它们分别应用了凸透镜成像的哪个规律:

- 6牛顿的名著《一般算术》中,还编有一道很有名的题目,即牛在牧场上吃草的题目,以后人们就把这种应用题叫做牛顿问题.

- 7拜托一下~可不可以把初二英语练习册上的选择题照几张给我咧?急~~~~

- 8英语翻译This one goes out to the one I loveThis one goes out to

- 9在生活中 我们经常可以看到浪费水的现象 写一篇50词的短文 倡导大家节约用水

- 10x-0.8x=22这个方程解的第一步为什么是0.2x

- 11如何用英语口语来提高英语听力水平

- 12(2011•闵行区二模)在α、β、x、γ四种射线中,穿透能力最强的是______射线;其中不属于电磁波的是______和

- 13已知a^2-4a+9b^2+6b+5=0,求(2a-3b)/(4a^2-9b^2)的值?

- 14下面是世界三大宗教建筑素描图,有关说法正确的是 [ ] A.世界三大宗教

- 153.Sam __(visit) his grandparents last week ,4.How many __(ch